SSL/TLS und HTTPS: Website-Sicherheit richtig umsetzen

Warum HTTPS unverzichtbar ist

HTTPS ist längst kein optionales Feature mehr. Browser markieren HTTP-Seiten als „nicht sicher", Suchmaschinen bevorzugen verschlüsselte Seiten im Ranking, und die DSGVO fordert den Schutz personenbezogener Daten bei der Übertragung. Doch HTTPS richtig umzusetzen bedeutet mehr als nur ein Zertifikat zu installieren.

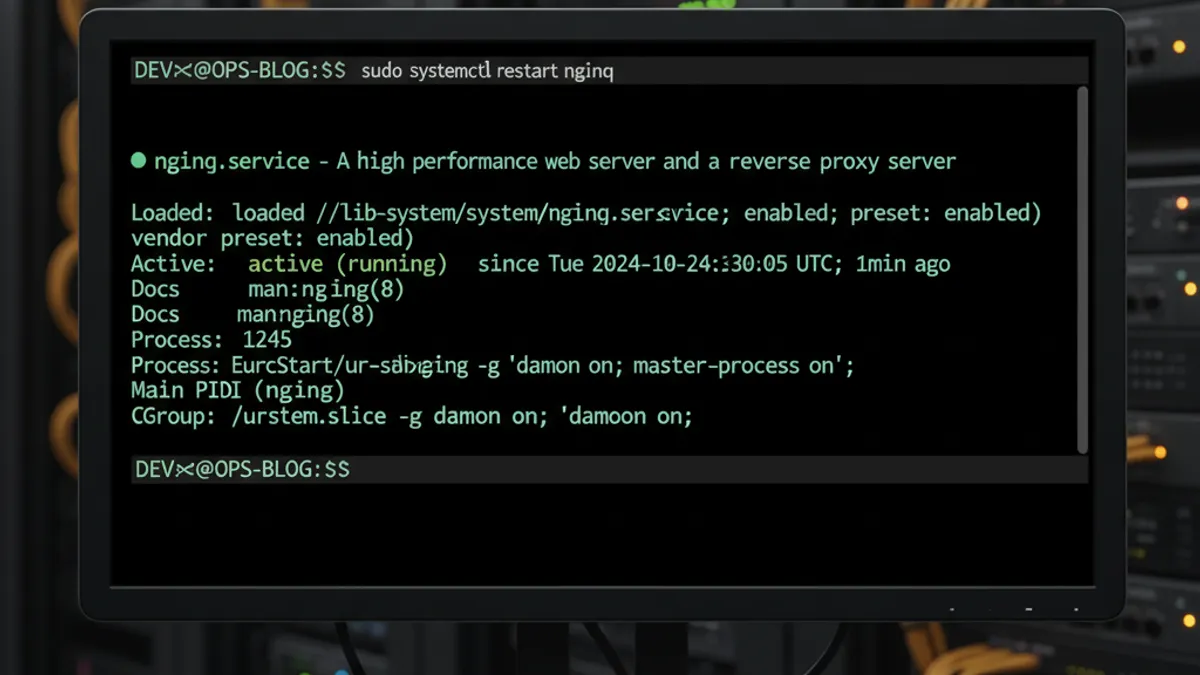

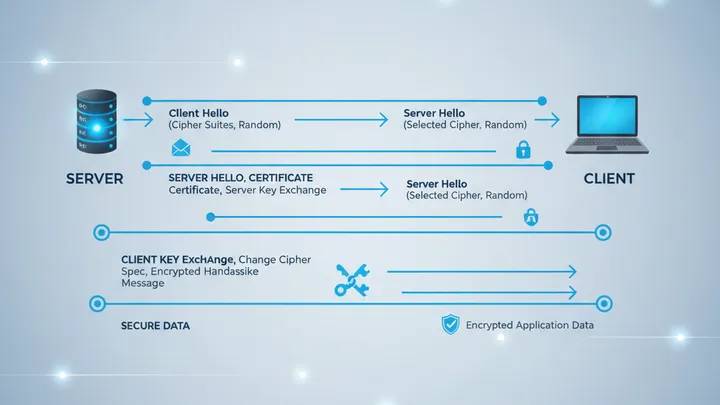

Wie SSL/TLS funktioniert

Transport Layer Security (TLS) – der Nachfolger von SSL – verschlüsselt die Kommunikation zwischen Browser und Server. Der Ablauf im Überblick:

- Client Hello: Browser sendet unterstützte Cipher Suites

- Server Hello: Server wählt Cipher Suite und sendet Zertifikat

- Zertifikatsprüfung: Browser validiert das Zertifikat gegen bekannte CAs

- Schlüsselaustausch: Symmetrischer Session-Key wird ausgehandelt

- Verschlüsselte Kommunikation: Alle Daten werden mit dem Session-Key verschlüsselt

Aktuell sollte mindestens TLS 1.2 verwendet werden, besser TLS 1.3, das schnellere Handshakes und modernere Cipher Suites bietet.

Zertifikate: Let's Encrypt und Alternativen

Let's Encrypt bietet kostenlose TLS-Zertifikate, die automatisch erneuert werden. Mit dem Certbot-Tool ist die Einrichtung in wenigen Minuten erledigt:

sudo certbot --nginx -d example.com -d www.example.com

Für Unternehmen, die Extended Validation (EV) oder Organisation Validation (OV) Zertifikate benötigen, gibt es kommerzielle Anbieter wie DigiCert oder Sectigo.

Zertifikats-Typen

- DV (Domain Validated): Bestätigt die Domain-Kontrolle – Let's Encrypt Standard

- OV (Organisation Validated): Bestätigt zusätzlich die Organisation

- EV (Extended Validation): Höchste Validierungsstufe

- Wildcard: Gilt für alle Subdomains (*.example.com)

Security Headers konfigurieren

Neben der TLS-Verschlüsselung bieten HTTP-Security-Headers zusätzlichen Schutz. Die wichtigsten Header laut MDN Web Docs:

Strict-Transport-Security (HSTS)

Zwingt den Browser, die Website ausschließlich über HTTPS aufzurufen:

Strict-Transport-Security: max-age=31536000; includeSubDomains; preload

Content-Security-Policy (CSP)

Definiert, von welchen Quellen Ressourcen geladen werden dürfen. Schützt effektiv gegen Cross-Site-Scripting (XSS):

Content-Security-Policy: default-src 'self'; script-src 'self' 'nonce-abc123'

Weitere wichtige Header

X-Content-Type-Options: nosniff– verhindert MIME-Type-SniffingX-Frame-Options: DENY– schützt gegen ClickjackingReferrer-Policy: strict-origin-when-cross-origin– kontrolliert Referrer-InformationenPermissions-Policy– beschränkt Browser-APIs wie Kamera oder Geolocation

Häufige Fehler vermeiden

Ein TLS-Zertifikat allein macht eine Website nicht sicher. Ohne korrekte Konfiguration bleibt die Verschlüsselung angreifbar.

- Mixed Content: HTTP-Ressourcen auf HTTPS-Seiten blockieren die Verschlüsselung

- Veraltete TLS-Versionen: TLS 1.0 und 1.1 sind unsicher und abgekündigt

- Schwache Cipher Suites: RC4, 3DES und andere veraltete Algorithmen deaktivieren

- Fehlende Zertifikatserneuerung: Automatisierung mit Certbot ist Pflicht

TLS-Konfiguration testen

Die TLS-Konfiguration sollte regelmäßig mit Tools wie SSL Labs (ssllabs.com) getestet werden. Ein A+-Rating bestätigt eine moderne und sichere Konfiguration.

Fazit

HTTPS ist die absolute Grundlage für Website-Sicherheit. Mit Let's Encrypt ist die Einrichtung kostenlos und automatisiert. Darüber hinaus bieten Security Headers wie HSTS, CSP und X-Frame-Options wichtige zusätzliche Schutzschichten. Eine regelmäßige Überprüfung der TLS-Konfiguration stellt sicher, dass die Verschlüsselung auch langfristig dem aktuellen Stand der Technik entspricht.

Kostenloser Security-Check für Ihre Website

Ist Ihre Website sicher? Wir prüfen Schwachstellen und implementieren Best Practices.

Kostenloses Erstgespräch vereinbaren