Web-Security: Die häufigsten Sicherheitslücken vermeiden

Web-Sicherheit: Grundlagen, die jeder Entwickler kennen muss

Cyberangriffe auf Webanwendungen nehmen stetig zu. Laut dem BSI-Lagebericht sind deutsche Unternehmen besonders häufig betroffen. Dabei lassen sich die meisten Sicherheitslücken mit grundlegenden Maßnahmen vermeiden. Die OWASP Top 10 listet die häufigsten Schwachstellen und sollte Pflichtlektüre für jeden Webentwickler sein.

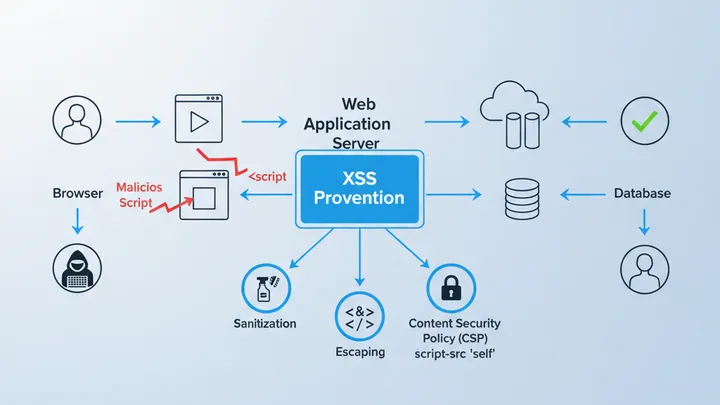

Cross-Site Scripting (XSS)

XSS-Angriffe ermöglichen es Angreifern, schädlichen JavaScript-Code in Ihre Website einzuschleusen. Es gibt drei Varianten:

- Stored XSS: Schadcode wird in der Datenbank gespeichert und bei jedem Seitenaufruf ausgeführt

- Reflected XSS: Schadcode wird über URL-Parameter eingeschleust

- DOM-based XSS: Manipulation des DOM durch unsichere JavaScript-Verarbeitung

Schutzmaßnahmen: Alle Nutzereingaben grundsätzlich escapen und validieren. In React werden Werte standardmäßig escaped, doch bei der Verwendung von dangerouslySetInnerHTML ist besondere Vorsicht geboten. Setzen Sie außerdem den HTTP-Header Content-Security-Policy, um die Ausführung von Inline-Skripten zu kontrollieren.

SQL-Injection

SQL-Injection gehört seit Jahrzehnten zu den gefährlichsten Angriffsarten. Dabei werden SQL-Befehle über Eingabefelder in Datenbankabfragen eingeschleust. Die Lösung ist einfach: Verwenden Sie immer Prepared Statements oder ein ORM wie Doctrine. Bauen Sie niemals SQL-Strings durch String-Konkatenation zusammen.

Cross-Site Request Forgery (CSRF)

Bei einem CSRF-Angriff wird ein authentifizierter Nutzer dazu gebracht, ungewollt eine Aktion auszuführen. Der Schutz erfolgt durch CSRF-Tokens, die bei jedem Formular mitgesendet und serverseitig validiert werden. Symfony bietet hierfür einen eingebauten CSRF-Schutz.

Broken Authentication

Schwache Authentifizierung ist ein häufiges Einfallstor. Beachten Sie folgende Grundregeln:

- Passwörter immer mit bcrypt oder Argon2 hashen, niemals MD5 oder SHA1

- Rate Limiting für Login-Versuche implementieren

- Zwei-Faktor-Authentifizierung anbieten

- Session-IDs nach dem Login erneuern

Über 80 Prozent aller Datenlecks gehen auf gestohlene oder schwache Zugangsdaten zurück. Investitionen in sichere Authentifizierung haben den höchsten Sicherheits-ROI.

Sicherheits-Header setzen

HTTP-Sicherheits-Header bieten eine zusätzliche Schutzschicht. Die wichtigsten Header sind:

Content-Security-Policy– Kontrolliert, welche Ressourcen geladen werden dürfenX-Content-Type-Options: nosniff– Verhindert MIME-Type-SniffingX-Frame-Options: DENY– Schützt vor ClickjackingStrict-Transport-Security– Erzwingt HTTPSReferrer-Policy– Kontrolliert den Referrer-Header

Abhängigkeiten aktuell halten

Veraltete Bibliotheken sind ein häufiges Sicherheitsrisiko. Nutzen Sie GitHub Security Advisories und Tools wie npm audit oder composer audit, um bekannte Schwachstellen in Ihren Abhängigkeiten zu erkennen. Wie heise Security regelmäßig berichtet, werden kritische Schwachstellen in populären Paketen immer wieder entdeckt.

Fazit

Web-Sicherheit ist keine einmalige Aufgabe, sondern ein fortlaufender Prozess. Die hier vorgestellten Grundlagen bilden das Minimum, das jede Webanwendung implementieren sollte. Bei Neujeffski ist Sicherheit integraler Bestandteil unserer Entwicklungsprozesse, und wir führen regelmäßige Security-Reviews für alle Projekte durch.

Kostenloser Security-Check für Ihre Website

Ist Ihre Website sicher? Wir prüfen Schwachstellen und implementieren Best Practices.

Kostenloses Erstgespräch vereinbaren